从代码到云计算:2022 年之后的安全主题

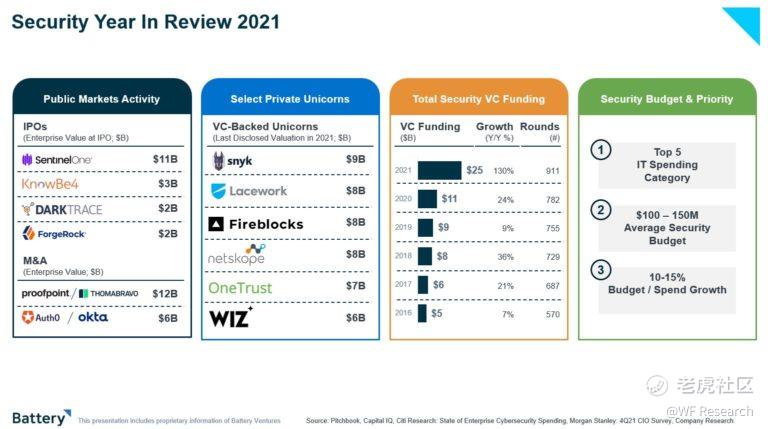

对于许多 B2B 行业的科技公司来说去年是高速发展的一年,估值也大幅飙升。细分领域的网络安全公司也不例外,安全行业涌现了大量的融资活动,共计获得 250 亿美元的风险投资,同比增长 130%。下图是 2021 年融资额最高的六家网络安全初创企业,其目前总市值接近 500 亿美元。而像 SentinelOne 和 Crowdstrike 这样的上市公司,其市值一度达到了收入的 100 倍。

当我们在面临一个更加不可预测的 2022 年时,安全仍然将会是投资非常活跃的领域。去年是网络攻击频发的一年,从 SolarWinds 的漏洞可能被下载了 18000 个客户信息(尽管该公司表示可能只有不到 100 个客户信息被黑),到 Colonial Pipeline 的网络攻击威胁到美国东海岸的主要石油管道,再到影响了 89% IT 环境的 Log4 漏洞,网络安全的重要性一直处于各类话题的前沿和舆论的中心。 而这些威胁只会被混合办公和远程办公相关的风险不断放大;随着越来越多的第三方软件被采用;以及围绕着机器学习、加密货币和区块链而出现的新工具链,网络安全的攻击范围正在不大扩大。再加上严重的地缘政治动荡,我们认为风险比以往任何时候都要高,这无疑将提升 2022 年对 IT 投资的重要性,而安全则会是优先需要考虑的问题。

下面是我们认为将在 2022 年推动安全软件行业发展的五个主题和预测,我们希望这能引发与该行业创始人、投资者和企业之间的对话。

2022 年安全软件行业主题与预测

- 安全行业的发展涵盖了类似于软件堆栈的四个主要类别;

- 纠正措施转为三种模式:工作流程、政策和分诊算法;

- 从工作负载到工作流和流程,云安全趋于成熟;

- 机器学习和加密货币行业会出现新的安全攻击载体和工具链;

- 首席安全官将在董事会有一席之地;

主题1:安全行业的发展涵盖软件堆栈的四个主要类别

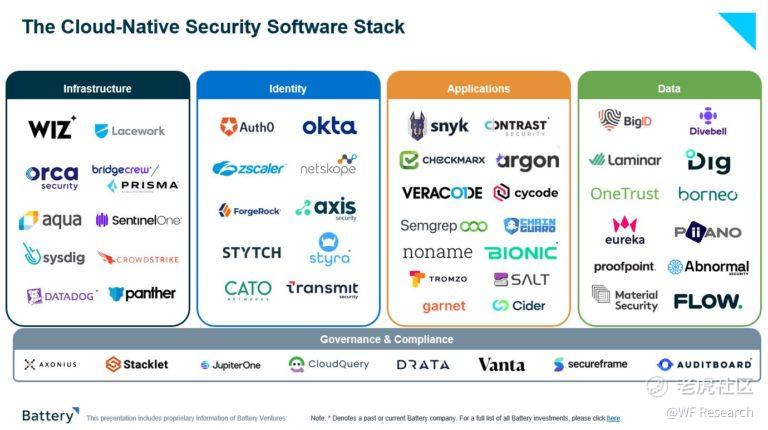

根据 Gartner 的数据,2021 年全球安全软件市场的规模达 1500 亿美元,增长率达 12%。这一行业的支出类别包括:云安全态势管理(CSPM)、云身份授权管理(CIEM)、安全访问服务边缘(SASE)和静态应用安全测试(SAST)。虽然安全软件这一词由来已久,但我们相信在 2022 年,安全软件将从针对个人和产品发展的安全平台,映射到更广泛的软件开发流程中。

软件开发的核心包括基础设施、应用程序、人员和数据。安全软件最终也将由同样的四大类进行管理:基础设施、身份、应用程序和数据。

这意味着 CISO 将购买云基础设施安全平台,例如 Wiz 或 Orca Security,而不是将 CSPM、CIEM 和 CWPP 等针对性产品结合在一起。像数据丢失防护(DLP)这样的方法将被纳入数据安全平台。 随着各个平台都采用检测和纠正功能,漏洞管理将嵌入到整个堆栈的平台中。 而网络安全理所当然地成为身份安全的一个核心支柱。虽然这些似乎是网络安全市场所需要的明显转变,但我们相信其影响将是深远的。

我们预计,这种转变将推动更多的并购活动,以创建这些平台。因此,我们相信,这四个类别分别会各自诞生出一家价值 1000 亿美元的公司。更重要的是,我们相信在这种转变中,DevOps、开发人员和工程师 —— 他们会被承诺对开发人员友好的安全工具所吸引 —— 最终成为安全平台的用户和卖家,从而扩大整个企业的安全预算和责任。

主题 2:纠正措施转为三种模式:工作流程、政策和分诊算法

在过去的两年里,我们一直在关注的一个趋势是:安全问题变得更加以开发人员为中心,并且更加关注用户情景感知。警报功能现在由组织内最有情景感知的用户使用,无论他们是开发人员,还是从事 DevOps、IT 或安全工作的用户。 这促使我们投资了 Bridgecrew(被 Palo Alto Networks 收购)、Styra 和 Contrast Security。从这些投资中可以看出,成功的以开发人员为中心的安全软件会将检测和纠正功能结合到开发人员的工作流程中。

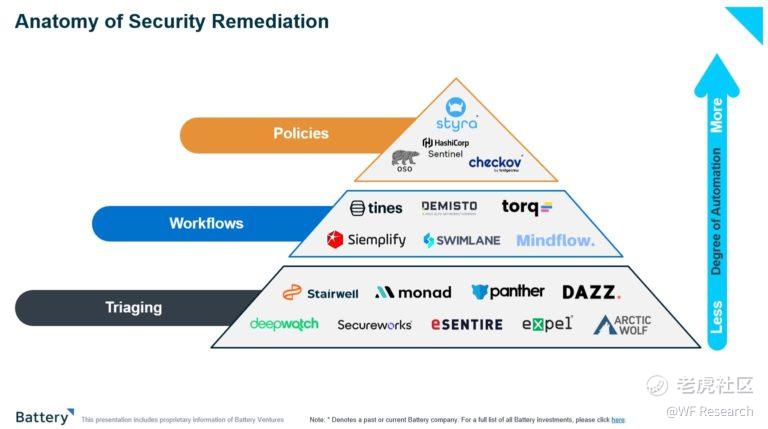

今天,我们会在许多公司的宣传中听到“纠正”一次,需要强调的是,并非所有的纠正都是一样的。纠正过程正从具有不同风险等级的漏洞列表转向三种主要方法:工作流程、政策和分诊算法。

政策驱动的纠正措施使安全产品能够通过内联的方式实时或近乎实时地执行操作。 这些政策可以是以场景为中心的政策,也可以是通用政策。在这两种情况下,产品都会自行执行纠正措施。虽然我们相信一流的平台会将检测和政策驱动的纠正措施结合起来,但还有其他拥有巨大价值的纠正模式,即工作流程和分诊算法网络。诸如 SOAR(Security Orchestration, Automation and Response)产品之类的工作流程执行人工定义的自动化任务,如:执行日常扫描、搜索日志或阻止来自恶意 URL 列表的电子邮件。分诊算法开启了人工辅助的流程。在纠正选项中,产品要么自己进行纠正,要么依靠网络或工作流程来协助。在云计算行业,像 AWS 和 Azure 这样的云计算服务商和他们的客户之间还存在一种责任共享模式,没有一种模式能够适用所有情况,而是需要实施政策、工作流程或分诊算法。

主题 3:从工作负载到工作流和流程,云安全趋于成熟

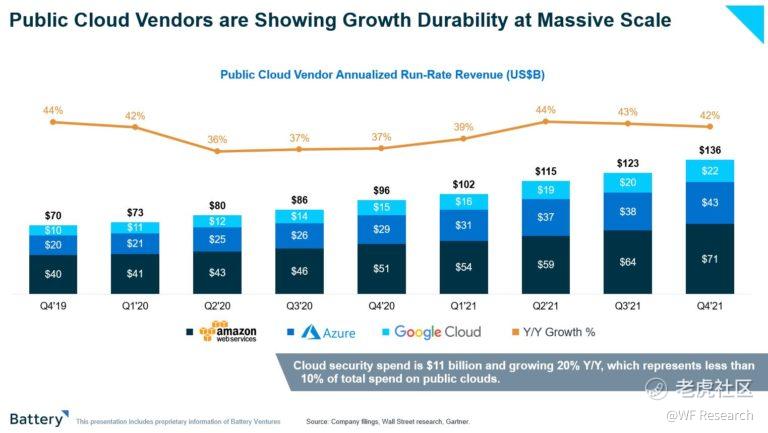

自从 Gartner 创造云安全一词以来,便一直在专注工作负载和资源:资源、数据库、容器、Kubernetes、无服务器功能和云环境。 尽管云安全市场的规模已经达到 100 亿美元,且每年还在以 20% 的速度增长着,但根据 Gartner 的数据,这连公有云总支出的 10% 都不到。由于采用云计算的费用仅占 IT 总费用的 25%,我们相信这只是触及了云安全平台的表层。

在云原生世界,资源可以是身份、应用程序、API 端点、密码、开源包和库,或代码库。

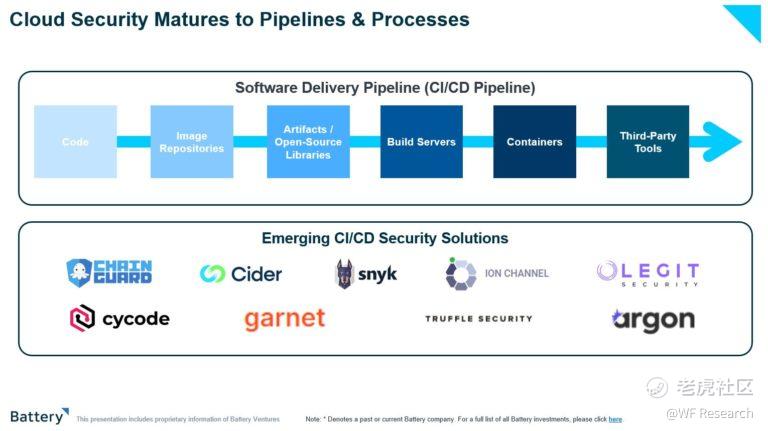

网络安全的攻击面十分广泛,任何代码接触生产数据库、S3 存储桶或容器集群之前都会进行大量的开发工作。我们认为云安全在 2022 年将从保护资源转向保护预提交工作流程、CI 管道、构建系统、依赖性和工件。

在软件开发的背景下,管道是各种组件的组合,它们相互协作,提供从构建到运行时代码的高效集成和部署。这些组件包括代码、存储库、工件、库、构建服务器、容器和其他第三方工具组成。流程代表了这些工具和组件相互通信的行为。

虽然像微服务、容器和 Kubernetes 等云原生工作负载一直是许多企业数字化转型的主要驱动因素,但它们也创造了容易被忽略的漏洞,因为这些系统现在是由第三方软件、开源库、依赖项和配置组成的复杂集合,并在管道中拼接在一起。因此,向更安全云的转变涉及到工作负载安全和管道 / 流程安全,像 ChainGuard、Cider security、Garnet 和 Cycode 等公司正在引领这一趋势。

主题 4:机器学习和加密货币行业会出现新的安全攻击载体和工具链

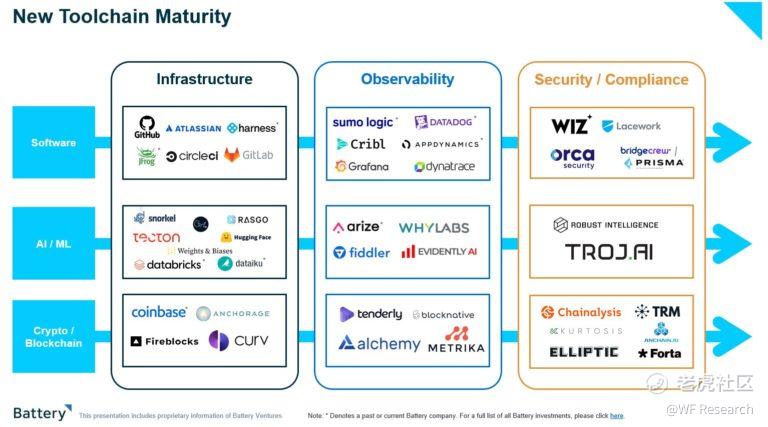

大多数新应用程序的工具链都遵循类似的演变。 基础设施的建设是为了运行应用程序。可观察性功能被用于监测应用程序的性能、稳定性和可靠性。随着这些应用程序的使用日趋成熟,并被企业采用,安全性将被集成,以确保安全、风险和合规性。虽然新工具链是由支持一组新应用程序的新架构创新定义的,但安全性才是让这些应用程序被大众消费的原因。

去年,API 经济逐渐兴起,在基础设施层出现了 Postman 和 JAM-stack 生态系统,在安全层出现了 Noname Security 和 Salt Security 等公司。今年我们很有可能会迎来机器学习和加密安全的兴起。随着应用程序开始在新的参考堆栈上构建,这会在基础设施层暴露出新的攻击载体。Robust Intelligence 和 Troj.ai 等公司正在为机器学习解决这个问题。同样,像 Kurtosis、Chainalysis 和 TRM labs 这样的公司正在引领加密货币和区块链的发展。

主题 5:首席安全官在董事会有一席之地

首席安全官(CSO 或 CISO)的平均任期为 18~26 个月,尽管这一角色肩负着巨大的责任,但这是任期最短的高管职位之一。随着安全行业决策权的下放,我们迎来了 SaaS 和远程办公的局面,首席安全官的职能将更具战略意义,拥有以业务 / 结果为重点的职能,并在董事会拥有一席之地。安全的技术操作将与开发人员、DevOps 和安全工程师联合,而首席安全官则会定义安全计划,量化收入风险敞口,并利用安全、隐私和信任来与客户和合作伙伴建立良好关系。

结论

我们相信,2022 年最终将是网络安全从一组针对性产品走向平台的一年,而云安全将引领这一潮流。根据亚马逊 AWS、微软 Azure 和谷歌 Cloud 最近的财报显示,这三家公司累计创造了 1360 亿美元的收入,增长率超过 40%。随着云计算的普及和软件行业的持续高增长,我们相信网络安全将成为一个重要的受益行业。更多的应用程序,更多的迁移工作负载,以及更多的云数据,意味着更大的攻击面需要被保护。

*文章翻译自:https://www.battery.com/blog/from-code-to-cloud/,如需原文请与我们联系。

我们是以第一性原理研究为基础的专业机构,欢迎关注和留言。

免责声明:上述内容仅代表发帖人个人观点,不构成本平台的任何投资建议。

- 吉吉祥祥·2022-08-05好文点赞举报

- 别打扰我的发财梦·2022-08-05😬点赞举报

- 招财猫包子mami中新股·2022-08-05阅点赞举报

- 新哥365·2022-08-05!点赞举报

- 理想超哥·2022-08-05悦点赞举报